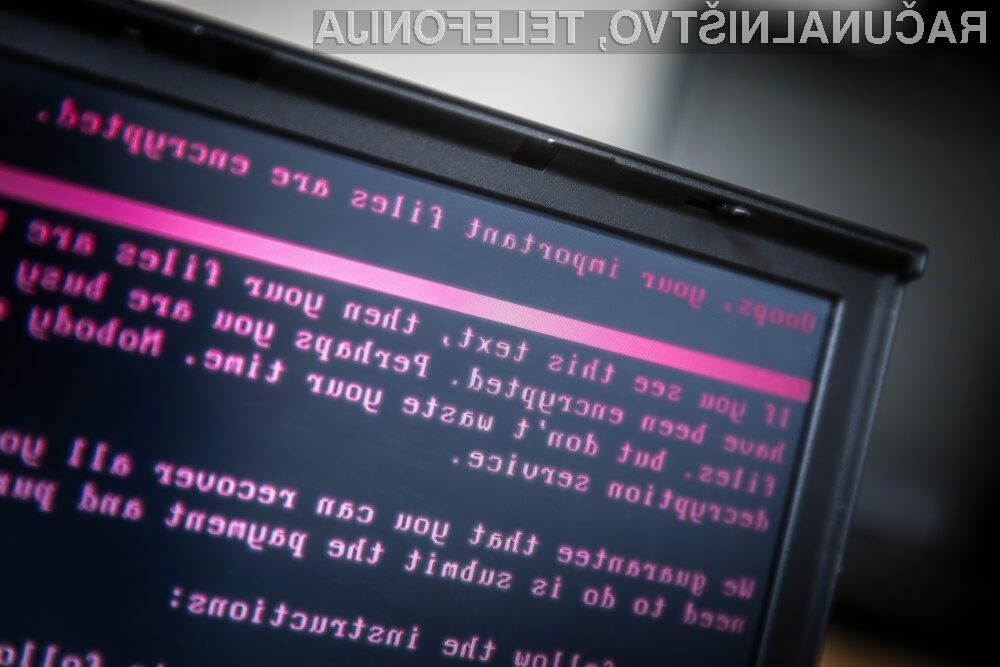

Cilj supernevarne zlonamerne kode Petya ni zaslužek!

Pred kratkim smo poročali o tem, da se je z izsiljevalsko škodljivo programsko kodo Petrwrap oziroma Petya okužilo prvo podjetje v Sloveniji, pri čemer je šlo za podružnico multinacionalke. Na prisotnost nove zlonamerne kode pa nas je opozoril slovenski nacionalni odzivni center za obravnavo incidentov s področja varnosti elektronskih omrežij in informacij SI-CERT (http://bit.ly/Petya-RN). Čeprav tudi nova zlonamerna koda večinoma ponuja možnost obnovitve datotek v zameno za plačilo v višini približno 265 evrov, so strokovnjaki varnostnih podjetji Cisco Talos, F-Secure in Malwarebytes prepričani, da gre tu bolj za kodo s končnim ciljem uničevanja.

Teorija o uničevalni naravi zlonamerne kode Petya se je pojavila že 28 junija letos, ki so varnostni strokovnjaki podjetji Comae Technologies in Kaspersky Lab odkrili različico novosti, ki ni ponujala možnosti plačila za obnovo podatkov. Poleg tega je omenjena zlonamerna koda najbolj aktivna dan pred praznovanjem največjega državnega praznika v Ukrajini. Poleg tega so strokovnjaki za informacijsko varnost potrdili, da so avtorji zlonamerne kode dali največ poudarka na samo šifriranje in ne na možnost ustvarjanja zaslužka ali enostavne povrnitve podatkov.

Čeprav zlonamerna koda Petya ni bila pripravljena z namenom pridobivanja denarja, to še ne pomeni, da se to v prihodnje ne bo spremenilo. Zaradi tega vam priporočamo še dodatno previdnost pri odpiranju datotek, ki jih prejmete s strani neznanih pošiljateljev, še posebej, če gre za datoteke PDF ali dokumente pisarniškega paketa Microsoft Office. Če ni potrebe, da bi neko datoteko odprli, nanjo preprosto ne klikajte, sicer vam bo lahko kasneje še kako žal, da ste to storili.

Prijavi napako v članku