Vodič: Privilegirani uporabniški dostopi

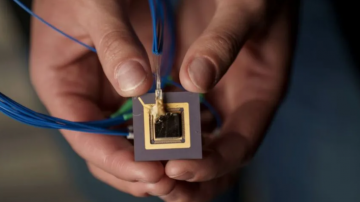

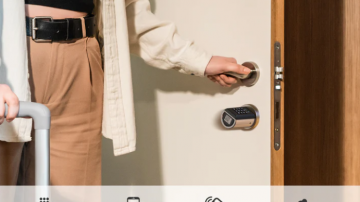

Največje tveganje za zlorabo podatkov podjetja predstavljajo privilegirani uporabniki, ki imajo z vidika dostopa do informacijskega sistema več pravic kot ostali uporabniki. To so sistemski administratorji, vzdrževalci opreme ipd.

Prav ti so tako pogosto tarče kriminalcev, ki želijo ukrasti občutljive informacije za lastno korist in to izvedejo preko ciljanih napadov.

Ker ogrožanje ali napačna uporaba kateregakoli privilegiranega uporabniškega računa lahko vodi do zlorabe ali izgube podatkov, ne le na dotičnem računalniku, je potrebno zmanjšati varnostna tveganja pri njihovi uporabi.

Varnostni incidenti so posledica kombinacije zunanjih in notranjih tveganj.

Za celotno IT infrastrukturo podjetja ne more skrbeti le en zaposlen v IT oddelku. Zaradi tega je potrebno zagotoviti primerno porazdelitev nalog.

Smart Com strokovnjaki za kibernetsko varnost so na enem mestu zbrali priporočila in smernice pri uporabi privilegiranih uporabniških dostopov. Izpostavili pa so tudi najbolj pogosta tveganja pri tovrstni uporabi.

Prijavi napako v članku