Kako pirati zlomijo zaščito Netflixa in ostalih?

Toda v ozadju poteka boj med multimiljardnimi korporacijami (Netflix, Disney+ …), ki so oborožene z najsodobnejšimi algoritmi za šifriranje, in piratskimi skupinami, ki iščejo načine, kako se dokopati do brezplačnih vsebin.

Ko se na piratskih spletnih straneh pojavi nova serija, ki je izšla le pred nekaj urami, se človek lahko samo vpraša, kako piratom uspe čisto vsakič prelisičiti filmske gigante. So celo bolj uspešni kot piratske skupine, ki pripravljajo »cracke« za igre.

Kaj sploh je DRM?

Da bi razumeli, kako pirati zlomijo zaščito, moramo najprej razumeti, kaj sploh napadajo. Ključna kratica je DRM (Digital Rights Management) oziroma digitalno upravljanje pravic. Lahko bi rekli, da gre za ključavnico, vendar je to preveč splošno. V bistvu je to celoten ekosistem protokolov, ki določajo, kdo, kje in na kakšen način lahko gleda določeno vsebino.

Najbolj razširjen med njimi je Googlov Widevine, ki ga uporablja večina pretočnih platform (Netflix, Disney+, HBO Max). Poleg njega poznamo še Applov FairPlay in Microsoftov PlayReady. Ti sistemi delujejo na principu šifriranja video datoteke, ki jo vaš brskalnik ali pametna naprava odklene le, če ima veljaven digitalni ključ.

L1, L2, L3 … Kaj pomenijo te oznake?

Widevine L3 je najšibkejša stopnja zaščite. Dešifriranje poteka povsem na programski ravni (v brskalniku). Ker ključi potujejo skozi sistemski pomnilnik, jih je relativno enostavno prestreči. Posledica? Netflix na napravah z zaščito L3 omeji ločljivost na 480p ali največ 720p.

Widevine L1 je sveti gral DRM zaščite. Dešifriranje poteka v izoliranem, varnem okolju procesorja (angl. TEE – Trusted Execution Environment). Ključi nikoli ne zapustijo strojne opreme v berljivi obliki. To omogoča predvajanje v ločljivosti 4K s podporo HDR.

Pirati se ne trudijo z zlomom samega algoritma AES-128 (Advanced Encryption Standard (128-bit) – to je eden najbolj razširjenih algoritmov za šifriranje podatkov na svetu.) To bi s trenutno računalniško močjo trajalo tisočletja. Namesto tega iščejo poti okoli njega.

Napad na samo srce strojne opreme

Najnovejša razkritja v varnostnih krogih, predvsem raziskave, kot je projekt Wideshears, so pokazala, da niti stopnja L1 ni neprebojna. Medtem ko so starejše metode temeljile na prestrezanju ključev v programski opremi (L3), Wideshears cilja neposredno na okolje Qualcomm Trusted Execution Environment (QTEE).

Wideshears uporablja ranljivosti v t.i. Trusted Applications (TA), ki tečejo znotraj procesorja. Hekerji so ugotovili, da lahko prek specifičnih ukazov v pomnilniku izzovejo puščanje informacij.

Postopek vključuje iskanje ranljivosti v TA, kar pomeni, da morajo identificirati napake v kodi, ki upravlja s ključi znotraj varnega območja procesorja. V nadaljevanju morajo izvleči t. i. korenski ključ oziroma Keybox, ki je unikaten za vsako napravo. Z njegovo pomočjo lahko pirati na svojem računalniku poustvarijo celoten dešifrirni proces. Na koncu ostane še ekstrakcija iz SFS (angl. Secure File Storage). S pomočjo Wideshears so raziskovalci in tudi pirati uspeli pridobiti podatke iz območja varnega shranjevanja, kjer se hranijo najbolj varovani certifikati.

To pomeni, da pirati ne potrebujejo več fizičnega dostopa do zaslona za »snemanje«, temveč lahko z uporabo teh ukradenih strojnih ključev neposredno prenesejo originalno, neokrnjeno 4K datoteko.

Kdo ima več streliva?

Večina sodobnih piratskih objav z oznako WEB-DL temelji na uporabi ukradenih ključev CDM (angl. Content Decryption Module). Piratske skupine (EVO, NTG ali novejše anonimne celice) uporabljajo ranljivosti v specifičnih Android napravah za t. i. CDM dumping, kar vključuje izkoriščanje varnostnih lukenj v jedru operacijskega sistema, da bi iz procesorja izvlekli dešifrirne ključe.

Ko piratska skupina enkrat pridobi veljaven ključ Widevine L1, lahko njihova programska oprema prepriča Netflixove strežnike, da je njihov računalnik dejansko certificiran pametni televizor ali vrhunski pametni telefon. Strežnik nato pošlje video v najvišji možni kakovosti (4K, Dolby Vision), ki ga pirati s pomočjo ukradenega ključa preprosto shranijo v nešifrirani obliki.

Netflix in Google nista nemočna. Ko opazita, da se določen certifikat uporablja za masovno piratstvo, ga prekličeta, zato je piratstvo filmov in serij, predvsem v ločljivosti 4K, postalo vprašanje ekonomije in zalog. Vsak ukraden CDM ključ (certifikat), ki omogoča dostop do 4K vsebine, ima svojo življenjsko dobo. Takoj ko piratska skupina objavi film v 4K, Netflixovi varnostni sistemi zaznajo uporabo tega certifikata in ga v nekaj dneh (včasih urah) uvrstijo na črno listo.

Zato piratske skupine pogosto hranijo svoje najboljše L1 ključe za velike premiere (novo sezono Stranger Things ali House of the Dragon). Manj pomembne serije raje objavijo le v različici ločljivosti 1080p, ki uporablja manj dragocene L3 ključe, ki jih je lažje nadomestiti. Temu pravijo »varčevanje s strelivom«.

Ko zmagajo Netflix in ostali, so piratske skupine primorane objaviti datoteko z oznako WEB-Rip. V tem primeru morajo uporabiti zmogljive zajemalne kartice (angl. capture cards), ki prestrežejo video signal, ko ta zapusti napravo prek HDMI kabla. Čeprav so te naprave opremljene z zaščito HDCP (angl. High-bandwidth Digital Content Protection), obstajajo razdelilniki, ki to zaščito odstranijo. Slika se nato ponovno zakodira, kar povzroči le minimalno izgubo kakovosti, a v očeh piratskih puristov WEB-Rip nikoli ne doseže statusa WEB-DL.

Ali pirati ure in ure bedijo pred zasloni?

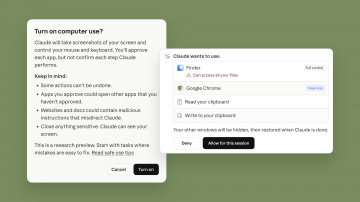

Seveda ne. Predstavljajte si, da bi posamezniki morali ročno dekodirati čisto vsako serijo ali film, ki se pojavi na pretočnih platformah. Nemogoče. Namesto tega uporabljajo skripte, ki proces v veliki meri avtomatizirajo.

Skripta sproži prijavo v Netflix z uporabo veljavnega (ukradenega ali kupljenega) računa. Samodejno pridobi metapodatke, izbere vsebino, preveri vse razpoložljive jezike podnapisov in zvočnih zapisov. Ko je čas za avtorizacijo licence, skripta iz baze uporabi veljaven CDM ključ. Potem sledi prenos šifriranih delčkov videa, ki jih v realnem času dešifrira in sestavi v končno datoteko (običajno v formatu .mkv). Takoj, ko je datoteka pripravljena, se samodejno naloži na zasebne strežnike (angl. seedbox), od koder se s pomočjo torrentov razširi na javne in zasebne strani.

Koliko časa traja celoten postopek? Pet minut ali manj za 45-minutno epizodo serije.

Zakaj Netflix ne uspe zatreti odpora piratov?

Morda se zdi nenavadno, da podjetja z milijardnimi proračuni ne morejo ustaviti skupine hekerjev. Razlog tiči v sami naravi digitalne distribucije. Da bi uporabnik vsebino lahko videl, jo mora njegova naprava dešifrirati. In kjer koli se vsebina dešifrira, obstaja teoretična možnost, da se ta postopek prestreže.

Poleg tega Netflix bije bitko na tisočih frontah. Podpirati mora vse od najnovejših iPhonov do deset let starih pametnih televizorjev in poceni Android TV škatel iz Kitajske. Vsaka od teh naprav je potencialna šibka točka. Če Netflix popolnoma zapre dostop vsem napravam, razen tistim z najstrožjo zaščito, bo izgubil na milijone naročnikov, ki imajo starejšo opremo. Pirati to razpoko med varnostjo in dostopnostjo s pridom izkoriščajo.

Tudi umetna inteligenca je v pomoč piratom

V redkih primerih, ko piratskim skupinam ne uspe prelisičiti pretočnih velikanov in jim izpred oči izmakniti filme in serije v ločljivosti 4K, še vedno obstaja možnost »upscalinga«. Kot smo že omenili, 1080p vsebino je mnogokrat lažje prestreči kot 4K. V tem primeru se lahko uporabi UI modele za umetno povečanje ločljivosti na 4K, hkrati pa se odstrani še šum in izboljša ostrino.

Rezultati so včasih tako dobri, da povprečen uporabnik ne loči razlike med originalnim 4K prenosom in UI izboljšanim posnetkom.

Globoko v pikslih se skrivajo vodni žigi

Ker tehnološka zaščita pogosto odpove, se Netflix in drugi zatekajo k forenzičnemu označevanju. Gre za nevidne digitalne podpise, vgrajene v video signal. Ti znaki so edinstveni za vsakega naročnika ali regijo.

Če se na spletu pojavi piratska kopija, lahko Netflixovi inženirji analizirajo datoteko in ugotovijo, iz katerega računa je bila vsebina ukradena. Vendar so pirati razvili protiukrepe – algoritme, ki primerjajo več različnih posnetkov iste vsebine in odstranijo elemente, ki niso skupni vsem (torej vodne žige).

Ima ta vojna lahko končnega zmagovalca?

Bitka za dešifriranje Netflixa je klasičen primer tehnološke tekme v oboroževanju. Vsakič, ko korporacije zgradijo višji zid, pirati uporabijo daljšo lestev ali pa zgradijo tunel pod zemljo. Čeprav so DRM sistemi, kot je Widevine L1, izjemno napredni, popolna varnost ne obstaja.

V tej vojni po vsej verjetnosti ne bo končnega zmagovalca. Pred desetletjem, čisto na začetku industrije pretočništva, se je govorilo, da so pirati blizu izumrtja. Ne zato, ker niso uspeli zlomiti zaščite, ampak zato, ker je bila legalna ponudba dobra in dostopna. Od takrat pa so vsi ponudniki pretočnih vsebin redno višali cene, krčili ponudbo, jo fragmentirali in podobno. Ideja, da moraš biti prijavljen na tri ali več tovrstnih platform, ni več tako privlačna (in poceni), kot je bila nekoč.

In to je voda na mlin za piratstvo, ki je spet v porastu.

Prijavi napako v članku