Zagotovite varnost končnih točk in nosilcev podatkov

Danes se prepogosto dogaja da pride do odtujitve računalnikov, izgube prenosnih medijev ali nepravilnega ravnanja s podatki, kar v najslabšem scenariju pomeni vdor v sisteme in posledično visoke stroške tarče napada. Zato je nujno zaščititi vse podatke na vseh medijih in nadzirati, kdo lahko dostopa do podatkov.

Vlaganje v varnost se vedno obrestuje

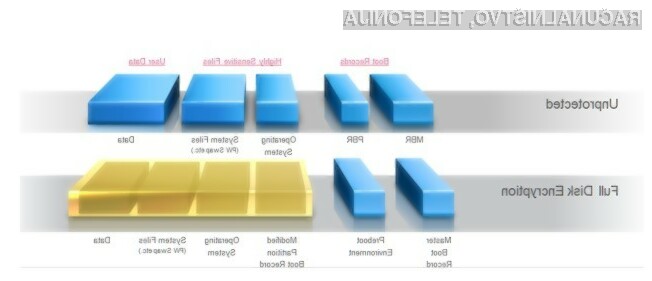

Prav za takšne primere poznamo rešitve, kot je Check Point Full Disk Encryption, ki zagotavlja varnost vseh informacij na vseh pogonih končnih točk, vključno s podatki uporabnikov, datotekami operacijskega sistema ter začasnimi in pobrisanimi datotekami. Za kar največjo zaščito podatkov se pred zagonom operacijskega sistema izvaja preverjanje identitete uporabnika v t.i. pre-boot okolju z večfaktorsko avtentikacijo, medtem ko šifriranje podatkov preprečuje njihovo izgubo v primeru kraje.

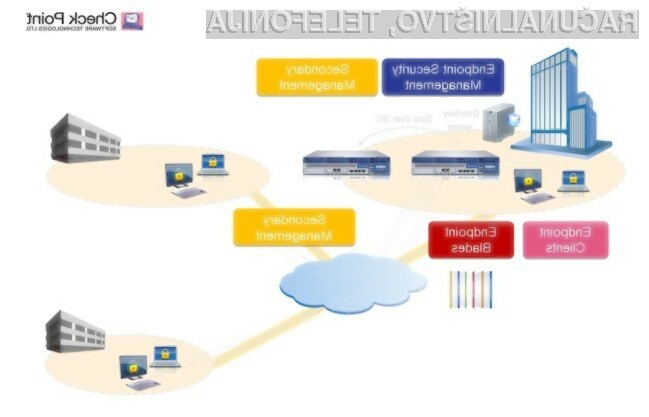

Check Point Full Disk Encryption je centralno upravljanje rešitev. Za uporabnike, ki so pozabili geslo, se lahko izvede sprememba gesla na daljavo. Administratorjem je mogoče nastaviti gesla za enkratno prijavo.

Checkpoint pri zaščiti ne pozna kompromisov. Uporablja najmočnejše standarde pri algoritmih za šifriranje, kot so XTS-AES in AES-CBC. Check Point Full Disk Encryption pred zagonom operacijskega sistema overi uporabnika in preveri njegovo identiteto. Za dodatno zaščito pred vdori je mogoče nastaviti zaklepanje uporabniškega računa po določenem številu neuspelih poskusov prijave.

Check Point Full Disk Encryption omogoča varnost vseh informacij, ki se nahajajo na trdih diskih končnih točk. Zagotavlja obnavljanje podatkov, obenem centralno upravljanje omogoča visoko stopnjo donosnosti naložbe in optimalno zaščito, namestitev pa je prilagodljiva in optimalna.

Rešitev zagotavlja odlično uporabniško izkušnjo in jo lahko uporabimo tako v operacijskem sistemu Windows kot macOS, združljiva pa je z večino konfiguracij strojne opreme. Upravljamo jo centralno, z uporabo Endpoint Security Management strežnika, ki poleg upravljanja omogoča tudi beleženje dogodkov na enem mestu.

Lahko zaščitim tudi prenosne nosilce podatkov?

Seveda! Programska oprema Blade Check Point Media Encryption zagotavlja centralno izvršljivo šifriranje in s tem največjo možno zaščito podatkov prenosnih nosilcev, kot so USB pogoni, zunanji trdi diski ter CD-ji in DVD-ji. Omogoča izobraževanje uporabnikov o tem, kdaj lahko delijo podatke podjetja prek UserChecka in tako dodatno preprečuje neželeno deljenje podatkov. Port control omogoča nadzor nad vsemi računalniškimi vmesniki (USB) ter centralizirano beleženje dogodkov, kar je pomembno za nadzor in skladnost.

Prednost Media Encryption je torej celovita zaščita podatkov in nadzor nad izmenljivimi mediji na končnih točkah.

- Šifrira podatke, ki so shranjeni na odstranljivih napravah. Posamezno sledi in upravlja naprave.

- Media Encryption omogoča samodejno transparentno šifriranje DVD-jev in CD-jev, ki se zapisujejo na končnih točkah.

- Omogoča varnost osebnih in poslovnih podatkov.

- Aktivno izobraževanje uporabnikov glede politik šifriranja medijev za neprekinjeno poslovanje.

Poleg tega boste povečali operativno učinkovitost, saj omogoča hitre čase skeniranja ob minimalni porabi pomnilnika, vse to pa boste lahko enostavno upravljali s pomočjo ene same konzole. Na vsaki šifrirani napravi je edinstven digitalni podpis, ki obvešča o vseh morebitnih nepooblaščenih spremembah shranjenih informacij. Če program zazna kakršno koli spremembo, je treba napravo ponovno pooblastiti, preden jo uporabite v zaščitenem okolju. Skrbniki lahko shranijo dnevnike dejavnosti in premikov datotek, kar omogoča centralizirano revizijo in poročanje. Uporabniki lahko o določenih dogodkih prejemajo obvestila po elektronski pošti. Možno je tudi upravljanje z nastavitvami dostopa do odstranljivih medijev.

Več o celovitih varnostnih rešitvah Checkpoint najdete na www.checkpoint.com (P.R.)

Prijavi napako v članku