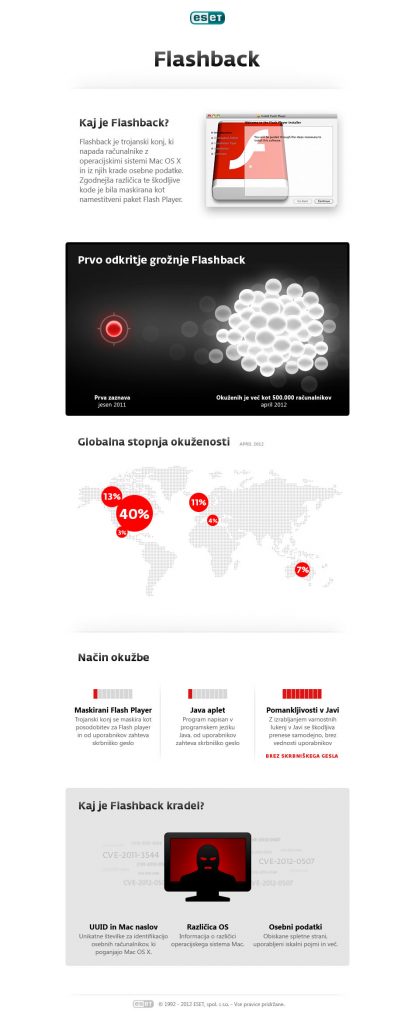

Analiza trojanca Flashback

OSX/Flashback je daleč najbolj razširjena škodljiva koda, ki napada računalnike Mac. Med preiskavo so pri ESET-u odkrili omrežje okuženih računalnikov, ki ga je sestavljalo na stotisoče Macov. Prvo zaznavo za OSX/Flashback so pri ESET-u med zbrike virusnih definicij dodali v septembru 2011.

“Pravi vzpon smo zabeležili v marcu 2012, takrat, ko se je grožnja začela širiti z izrabljanjem varnostne luknje v Javi, ki jo vključujejo računalniki Apple OS X. V prvih dneh aprila smo vzpostavili sistem za opazovanje, želeli smo boljši vpogled v samo razsežnost in stopnjo okuženosti. Že po nekaj tednih, na začetku maja 2012, je bil ugasnjen zadnji strežnik za nadzor nad okuženimi računalniki. Lahko rečemo, da je omrežje okuženih računalnikov od takrat praktično mrtvo,” je povedal Pierre-Marc Bureau, raziskovalec pri ESET-u.

Pri ESET-u so se za raziskovanje trojanskega konja OSX/Flashback odločili iz več razlogov. Ta uporablja nove tehnike za vohunjenje med brskanjem uporabnikov po spletu, s strežnikom za nadzor se povezuje z več metodami, sposoben je dinamičnega generiranja domenskih imen in iskanja ukazov na Twitterju. Poleg tega je bila zanimiva tudi sama razsežnost grožnje, saj je omrežje okuženih računalnikov, ki ga sestavlja na stotisoče Macov, še nevideno.

“Pri raziskovanju so sodelovale različne ekipe iz ESET-a. Na sedežu podjetja v Bratislavi je prva ekipa razvila generični algoritem za zaznavo, medtem pa so ekipe v Pragi in Montrealu opravljale povratno inženirstvo škodljive kode za OS X,” dodaja Bureau.

Primarni cilj ESET-a je od vedno zaustavljanje računalniških groženj, zaradi razsežnosti OSX/Flashback pa so morali opraviti dve aktivnosti. Najprej je bilo potrebno o ogroženosti obvestiti uporabnike in v primeru, da so bili že okuženi, njihove računalnike tudi očistiti. Zatem so skupaj z ostalimi razvijalci varnostnih rešitev poskušali registrirati čim več domen, ki jih je generiral algoritem omrežja in tako preprečiti upravljalcem, da bi pošiljali ukaze na že okužene računalnike.

Prijavi napako v članku