Varnostni mehanizem Trusted Platform Module podlegel hekerju

Varnostna zaščita Trusted Platform Module (TPM) je vse do sedaj nudila povsem zanesljivo kriptografsko strojno zaščito za varnostno kritične podatke na strežnikih ter osebnih in prenosnih računalnikih. Danes pa temu ni več tako, saj je na videz nezlomljiva zaščita »podlegla« spletnemu kalifornijskemu hekerju.

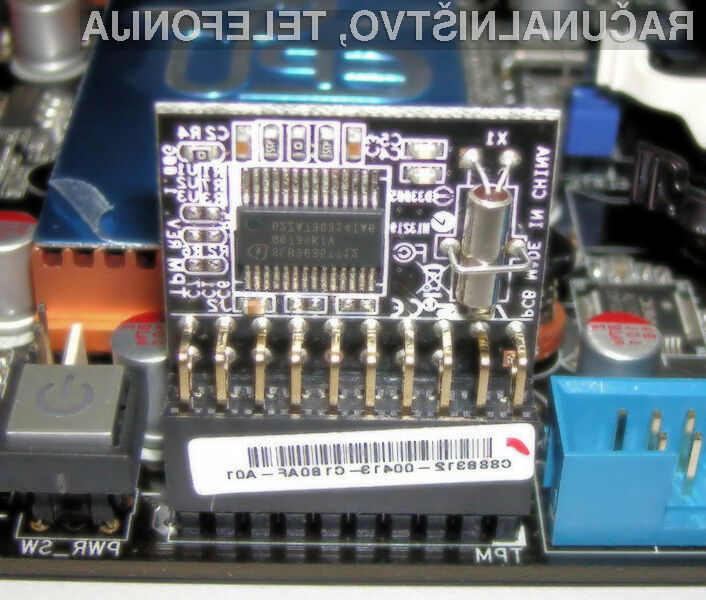

Varnostni zaščiti TPM je bil kos svetovalec za informacijsko varnost Christopher Tarnovsky, saj je kot prvi odkril način, kako varnostno platformo »prepričati«, da mu posreduje skrbno varovanje podatke. Za prelisičenje varnostne zaščite TPM je strokovnjak potreboval tako fizični dostop do računalniškega sistema kot tudi bogato znanje s fizičnim hekanjem polprevodniških elementov.

Za dosego želenega cilja je potrebno varnostno čipovje najprej politi s kislino, s čimer dosežemo, da se plastična zaščita loči od čipovja. Potem je potrebno odstraniti še pokrov integriranega vezja, da pridemo do sredice. Za konec pa uporabimo še miniaturne iglice, preko katerih se dokopamo do podatkov, ki jih potrebujemo za obhod varnostne zaščite.

Čeprav je postopek za napad na varnostno zaščito Trusted Platform Module zapleten in zahteva veliko računalniškega znanja, ga lahko uporabimo za pridobitev dostopa do podatkov, ki so shranjeni na vseh napravah, ki uporabljajo tovrstno varnostno platformo. To vključuje od igralne konzole Microsoft Xbox 360 pa vse do pametnih mobilnih telefonov.

Prijavi napako v članku