Kako so varnostni strokovnjaki razkrili, da je FBI na telefone Android nameščal zlonamerne kode?

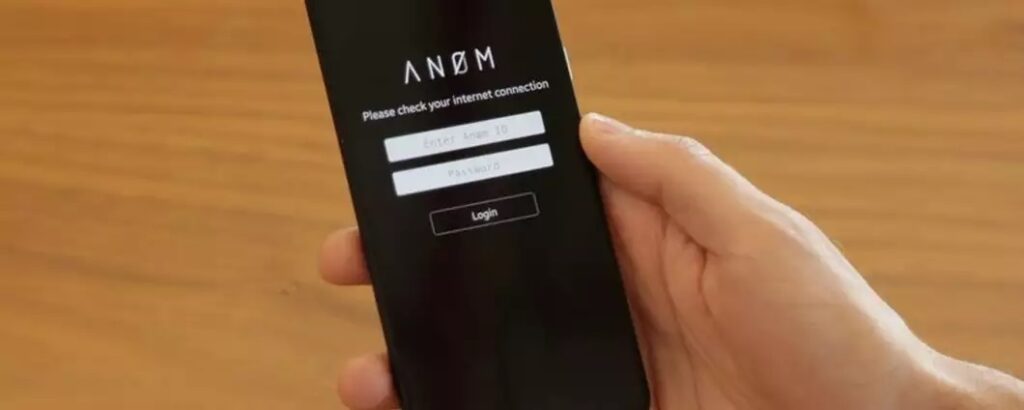

Nedavno smo poročali o tem, da je ameriški zvezni preiskovalni urad FBI (Federal Bureau of Investigation) zlonamerno kodo skril v aplikacijo “Anom”, ki naj bi organiziranemu kriminalu zagotavljala varno komunikacijo. Na srečo pa je prirejena aplikacija vsa sporočila posredovala tudi agentom. Prirejena mobilna aplikacija “Anom” je bila nameščena na pametnih mobilnih telefonih Pixel 4a. Ameriški zvezni preiskovalni urad je imel pod nadzorom kar 12 tisoč naprav Pixel 4a. V določenih primerih pa je bil uporabljen tudi starejši pametni mobilni telefon Pixel 3a.

Sedaj pa je končno znano, kako so varnostni strokovnjaki razkrili, da je FBI na telefone Android nameščal zlonamerne kode. Nekateri prirejeni pametni mobilni telefoni so bili namreč naprodaj kar na svetovnem spletu. Ker je bil na njih nameščen mobilni operacijski sistem ArcaneOS, uporabnik nima dostopa do spletne trgovine Google Play. Poleg tega ni mogoče odkleniti pametnega mobilnega telefona, kar bi omogočilo namestitev klasičnega mobilnega operacijskega sistema Android.

Kupec omenjenega telefona je varnostne strokovnjake prosil za odklep naprave. Po zgolj nekaj dnevih pa so varnostni strokovnjaki razkrili, da so na pametnem mobilnem telefonu nameščeni vohunski programi. Večinoma gre tu za prirejene pametne mobilne telefone Google Pixel 4a, čeprav je v obtoku mogoče najti tudi okužene pametne mobilne telefone družine Google Pixel 3a.

Prijavi napako v članku