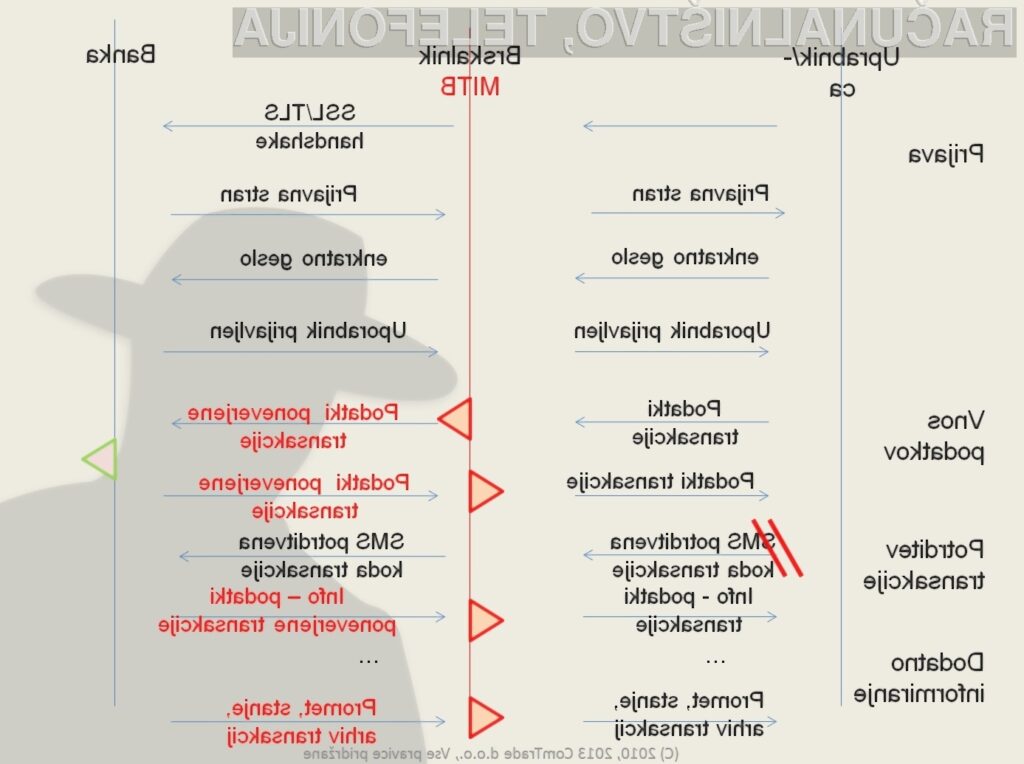

Zaščita transakcij in utrjevanje platforme

Vsebina je nadaljevanje rubrike Varno e-bančništvo iz aktualne revije Računalniške novice 9XVIII, ki je že na voljo.

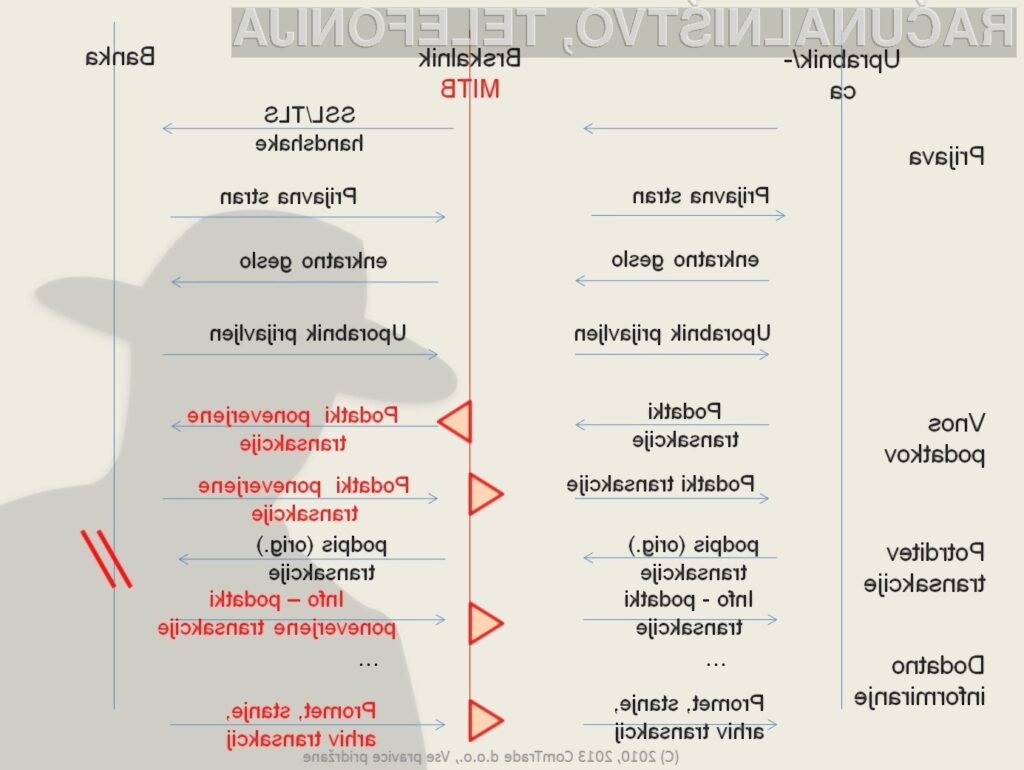

Osnovna zaščita – avtentikacija, TLS (o tem sem pisal) in trdna aplikacijska varnost (več na straneh OWASP; velja za vse spletne aplikacije) ne ščitijo pred naprednimi zlorabami. Napadalec okuži uporabnikov računalnik z bančnim trojancem in si pridobi nadzor. Nato spremeni le ciljni račun in znesek v uporabnikovem plačilnem nalogu.

Dve smeri zaščite: verifikacija transakcije na način, ki ohrani povezavo s ključnimi podatki transakcije in ki ni odvisen od varnosti samega računalnika ALI ločevanje / utrjevanje platforme, da je trojanec ne okuži.

Verifikacija transakcije

Primer zaščite je potrditev plačila z naključno kodo, ki pride po SMS skupaj s podatki o plačilu – znesek, račun v dobro. Če je okužen le računalnik in ne telefon, zaščita deluje. Uporabnik mora pred uporabo kode preveriti podatke v SMS. Drugi primer je neodvisna naprava, ki zna poleg generiranja enkratnih gesel podpisati transakcijo. Uporabnik vnese znesek ter npr. 6 cifer računa v dobro, in naprava generira potrditveno kodo, ki velja samo za te podatke. Tretji primer se izvaja na strežniški strani – aplikacija spremlja uporabnikova plačila in oblikuje profil normalnega obnašanja, če zazna odstopanje sproži dodatno preverjanje, npr. operater pokliče uporabnika in preveri vsebino plačila.

Ločevanje in utrjevanje platforme

Komercialno rešitev predstavlja npr. varen USB ključek z vgrajenim brskalnikom, ki ga okužba računalnika ne doseže. Domače alternative vključujejo ločen e-bančni računalnik, ali vsaj ločen OS (zagon iz R/O medija, virtualka) ali e-bančno uporabniško ime. V praksi pride do okužbe pri branju e-pošte in brskanju po spletu. Dokler to drži, ločevanje e-bančništva od teh dejavnosti deluje.

Vsak od načinov ima svoje prednosti in slabosti, a višja varnost predstavlja dodatno breme v smislu cene in uporabnosti.

Kot zanimivost – pri uporabi digitalnega podpisa s klasično pametno kartico, prikaz podpisanih podatkov in vnos PINa potekata na računalniku, zato bi trojanec lahko prevzel nadzor nad njima.

Za radovedne: OWASP

OWASP predstavlja mednarodno neprofitno organizacijo, ki se osredotoča na izboljševanje varnosti programske opreme. Na njenih spletnih straneh so brezplačno na voljo številna uporabna gradiva in gradniki za izboljšanje varnosti aplikacij. http://bit.ly/fkoeaw Dobra začetna točka je seznam največjih težav spletnih aplikacij OWASP TOP 10.

Slovenska sekcija OWASP se sestaja praviloma 4 krat letno izmenoma v Ljubljani in Mariboru http://bit.ly/H8FMIQ

Potrjevanje transakcij z neodvisno naključno kodo, poslano prek SMS

Strežnik prek SMS kanala uporabniku pošlje potrditveno kodo. Ob predpostavki, da bančni trojanec kontrolira le uporabnikov računalnik in komunikacije prek njega, uporabnik v primeru zlorabe dobi SMS s potrditveno kodo in podatki spremenjene transakcije, tako da lahko opazi račun v dobro, ki ga ni vnesel, in NE nadaljuje z vnosom kode. Če uporabnik mehanično prepiše potrditveno kodo ne da bi pogledal podatke transakcije, zaščita ne deluje. Problem je tudi sinhronizirana okužba računalnika in mobilnega telefona, o kakršni sem pisal zadnjič v kontekstu trojanca ZITMo/MITMo.

Uporabnik poleg računalnika potrebuje še mobilni telefon in povezavo v mobilno omrežje. Za varnost je ključno, da banka pošlje SMS izključno na preverjeno uporabnikovo mobilno številko, in da je postopek menjave številke varnostno kontroliran. Poznane zlorabe so t.i. SIM swap http://bit.ly/106eHPJ in soroden nepooblaščen prenos mobilnih številk http://goo.gl/XJXGY, ki izkoriščajo dejstvo, da SIM kartica ni bila mišljena kot varnostni element e-bančništva in zato mobilni operaterji ne izvajajo enako strogih varnostnih kontrol kot banke.

Podoben način zaščite je glasovni povratni klic k uporabniku za preverjanje vsebine transakcije.

Neodvisni generator podpisa

Naprava generira podpisno kodo, ki velja samo za podatke, ki jih je uporabnik vnesel neposredno v napravo. Če je napadalec spremenil podatke na uporabnikovem računalniku, preden so šli na strežnik, koda za potrditev spremenjenih podatkov, ki so prišli na strežnik, ne bo veljala. Napadalec pa ne more generirati veljavne kode za svoje podatke, ker nima skrivnega ključa, ki si ga delita uporabnik in banka. http://bit.ly/T3Lh0

Neprijetno pri tem načinu je, da mora uporabnik vnašati podatke tako v aplikacijo, kot v neodvisno napravo. Proizvajalci ponujajo rešitev – optični bralnik, ki podatke prebere iz ekrana računalnika, pri tem pa je za varnost ključno da uporabnik preveri podatke, ki jih je naprava prebrala z ekrana. http://bit.ly/10iLGA9

Smiselna je uporaba potrjevanja transakcij v povezavi z zaznavanjem potencialno sumljivih transakcij – tako da preverimo le tiste za katere vgrajena logika zazna, da so sumljive. S tem lahko sicer uide kakšna zloraba, uporabnikom prihranimo pa veliko neprijetnih dodatnih potrjevanj rutinskih transakcij. Vedno se išče sprejemljivo ravnotežje med varnostjo in uporabnostjo.

Prijavi napako v članku