Lastnik Androida naključno odkrije način za obvoz zaklenjenega zaslona

Raziskovalec kibernetske varnosti David Schütz je nenamerno našel način za obvoz zaklenjenega zaslona na njegovih v celoti posodobljenih pametnih telefonih Google Pixel 6 in Pixel 5, kar omogoča vsakemu, ki ima fizični dostop do naprave, da jo odklene.

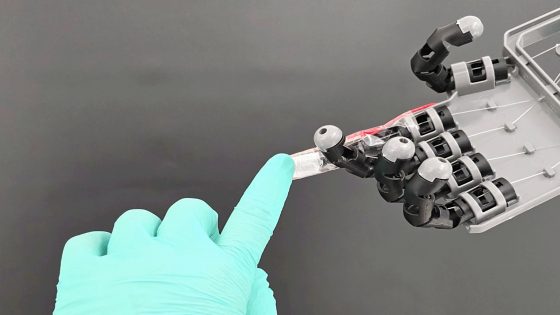

Izkoriščanje ranljivosti za obvoz zaklenjenega zaslona na Androidnih telefonih je preprost petstopenjski postopek, ki ne bi smel trajati več kot nekaj minut.

Google je varnostno težavo že popravil v najnovejši posodobitvi Androida, vendar pa je bila na voljo za izkoriščanje vsaj šest mesecev.

Schütz je po naključju odkril pomanjkljivost, ko se mu je Pixel 6 izpraznil, trikrat vnesel napačno kodo PIN in odklenil zaklenjeno SIM kartico s kodo PUK (osebna odklepna koda).

Presenetljivo je po odklepanju SIM in izbiri nove kode PIN naprava za odklep ni zahtevala gesla zaklenjenega zaslona, ampak je zahtevala samo odtis prsta.

Androidne naprave vedno zahtevajo geslo zaklenjenega zaslona ob ponovnem zagonu iz varnostnih razlogov, zato direktno odklepanje s prstnim odtisom ni normalno.

Raziskovalec je nadaljeval s poskusi in ko je poskušal reproducirati napako brez ponovnega zagona naprave, je ugotovil, da je mogoče neposredno dostopati do začetnega zaslona (tudi brez prstnega odtisa), če je napravo lastnik odklenil vsaj enkrat po ponovnem zagonu.

Vpliv te varnostne ranljivosti je precej širok in prizadene vse naprave, ki delujejo na Androidnih različicah 10, 11, 12 in 13 ter se niso posodobile na raven popravkov iz novembra 2022.

Fizični dostop do naprave je sicer predpogoj. Kljub temu pa ima pomanjkljivost še vedno resne posledice za ljudi z zlorabljajočimi partnerji, tiste, ki so v preiskavi pravosodnih organov, lastnike ukradenih naprav itd.

Napadalec lahko preprosto uporabi svojo SIM-kartico na ciljni napravi, trikrat vnese napačno kodo PIN, zagotovi številko PUK in dostopa do žrtvine naprave brez omejitev.

Schütz je napako prijavil Googlu junija 2022 in čeprav je tehnološki velikan priznal prejem informacije in dodelil ID CVE-2022-20465, rešitve niso izdali do 7. novembra 2022.

Kljub temu, da je bil Schützov poročilo podvojeno, je Google naredil izjemo in nagradil raziskovalca z 70.000 dolarji za njegovo odkritje.

Uporabniki Androidnih različic 10, 11, 12 in 13 lahko to napako odpravijo s posodobitvijo na varnosti paket izdan 7. novembra 2022.

Prijavi napako v članku