Kako piratske skupine pripravijo »crack« za igre?

Spominjam se časov, ko smo si prijatelji izmenjevali igre na 5,25-palčnih disketah. Vsaka kopija je bila zaklad, vendar so se že kmalu pojavile zaščite, ki so skušale preprečiti nepooblaščeno kopiranje. Že v osemdesetih letih je potekal boj med razvijalci, ki so uvajali prve oblike zaščite pred kopiranjem, in mladimi računalniškimi zanesenjaki, ki jim pravimo crackerji, ki so želeli pokazati svoje znanje s tem, da so te zaščite prelisičili.

Diskete in prvi cracki

Prve oblike zaščite programske opreme so bile pogosto precej preproste, vsaj z današnjega vidika. Razvijalci iger so na magnetnih disketah uvajali različne trike, da bi onemogočili enostavno kopiranje, na primer nestandardne formate zapisov, slabi sektorji na disku ali pa so k igri priložili fizične pripomočke (posebej obarvane strani v priročniku) in od igralca zahtevali, da ob zagonu vnese določeno besedo s teh gradiv. Legendarni slogan te dobe je postal »Don’t Copy That Floppy« (ne kopiraj te diskete), čeprav so ga mladi entuziasti, vključno z menoj, redko upoštevali.

Kljub prizadevanjem založnikov so pirati hitro ugotovili načine, kako te zaščite zaobiti. Pogosto so dovolj hitro našli mesto v programu, kjer je igra izvajala preverjanje (na primer zahtevala vnos pravilne besede iz navodil), in izdali crack – spremenjeno različico igre, ki takšnih preverjanj ni več vsebovala. Že leta 1985 je strokovnjak Laind Huntsman pripomnil, da »noben zaščitni sistem ne bo ostal zaščiten dlje kot nekaj mesecev«, kar pove veliko o tem, kako neusmiljeno učinkovit je bil trud mladih hekerjev.

Igra Dungeon Master na konzoli Amiga 500 je bila takrat eden redkih primerov, ki je zdržala skoraj leto dni, preden so crackerji uspeli najti obvod.

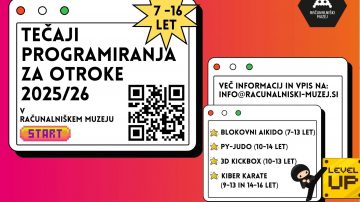

Že v 80. letih so se tako razvile piratske skupine (t. i. warez skupine), ki so tekmovale med seboj, kdo bo prvi »zlomil« novo igro. Ti crackerji so delovali iz spalnic svojih staršev ali šolskih računalniških učilnic in se sprva učili iz lastnih poskusov ter napak. Njihova motivacija ni bilo finančno okoriščanje, ampak prestiž. Šlo je za dokazovanje tehnične premoči in izziv samega razbijanja zaščite. Ko so uspeli, so svoje ime ponosno vgradili v igro v obliki kratke animacije ali uvodnega zaslona z vzdevkom skupine. Tako so nastali sloviti cracktroji (zloženka besed crack in intro) oziroma kratki grafični uvodi z glasbo, logotipi in pozdravi, ki so pospremili piratsko različico igre. Te pisane digitalne grafite so občudovali drugi računalniški navdušenci, sčasoma pa so se iz tega razvili celo zametki demoscene – umetniškega programiranja, ločenega od nezakonitega piratstva.

TRIAD, Eagle Soft, Fairlight, Bonzai, Laser … To so imena piratskih skupin, ki se jih morda spomnite iz otroštva.

Tehnično gledano so crackerji v osemdesetih delovali skoraj na slepo. Prvi cracki so nastajali z eksperimentiranjem. S heksadektičnimi urejevalniki ali osnovnimi razhroščevalniki so pregledovali strojno kodo igre in iskali del programa, ki je izvajal zaščito. Ker izvorne kode seveda niso imeli, so si pomagali z razstavljanjem (angl. disassembling) oziroma pretvarjanjem strojne kode nazaj v zbirni jezik (angl. asembler).

Včasih so igro preprosto naložili v pomnilnik in uporabili t. i. monitor – program za pregled in urejanje pomnilniških vsebin, ki je znal prikazati tudi ukaze v zbirnem jeziku. Ko so odkrili mesto, kjer je na primer igra preverila, ali je disketa originalna, so ta pogoj odstranili ali obrnili. Najpogostejša metoda je bila, da so neželeno preverjanje preskočili. V strojni kodi so zamenjali ukaz za pogojni skok tako, da je program vedno nadaljeval izvajanje igre, ne glede na preverbo. To so dosegli z manjšimi popravki nekaj bajtov. Pogosto so vstavili neuporabni ukaz NOP (angl. no-operation) namesto skoka ali spremenili strojno kodo, da je veja programa šla v pravo smer. Skoraj vsi klasični cracki temeljijo na tej ideji – spremeniti kritični del kode igre, da zaščitna rutina ne pride do izraza in igra teče neovirano. Kdor je obvladal asembler, je v tistih časih z malo vaje lahko hitro postal uspešen cracker.

Devetdeseta so bila leta prvih osebnih računalnikov in boljših zaščit

Z vstopom v devetdeseta se je igralni svet spremenil. Osebni računalniki (PC) so postali priljubljena igralna platforma, igre pa so rasle v velikosti. Namesto disket so se igre začele širiti na CD-ROM nosilcih, kar je prineslo nove oblike zaščite. Ena od njih je bil preprost CD Check. Igra je med zagonom preverila, ali se originalni CD nahaja v pogonu. Pirati so odgovorili z t. i. »No-CD« cracki, ki so popravili izvršljivo datoteko igre tako, da ta preverba nosilca ni bila več potrebna. Med bolj priljubljenimi stranmi, kjer si lahko dobil crack datoteke, je bila takrat gamecopyworld.com, ki še vedno obstaja v čisto enaki obliko kot pred skoraj dvema desetletjema. Postopek je bil tako enostaven, da je čisto vsak lahko igral piratske igre, če je znal kopirati in prilepiti crack.exe datoteko.

Istočasno so se pojavljali tudi serijski ključi (produktne številke), ki jih je moral uporabnik vnesti ob namestitvi. Ti ključi so bili prvi poskus vezave igre na legalnega kupca. A tudi tukaj so pirati hitro našli drugo pot. Namesto da bi popravljali program, so včasih raje razvozlali algoritem za veljavne serijske številke. Tako so nastali keygeni, majhni programčki, ki so znali generirati veljavne serijske ključe za igro ali programsko opremo. To je zahtevalo, da je cracker dešifriral del kode, ki je preverjal ključ, in ugotovil matematično formulo ali logiko za pravilen ključ.

Keygeni so bili pogosto pravcata mala umetniška dela. Poleg svoje osnovne funkcije (generiranje delujočih ključev) so imeli še estetsko noto. Mnogi so imeli zanimive grafične učinke in 8-bitno glasbo, kot neke vrste mini-demoscene izdelki. Napisani so bili v različnih jezikih, od asemblerja do C++, odvisno od avtorja.

S širjenjem interneta v poznih 90. letih je nastajala tudi globalna piratska infrastruktura. Preko BBS strežnikov (angl. bulletin board systems) in zgodnjih internetnih kanalov (FTP strežniki, IRC) so se cracki in piratske izdaje iger širile še hitreje in širše.

Piratske skupine, kot so denimo Razor 1911, Skid Row, Reloaded in druge, so postale med igričarji skoraj legendarna imena. Na sto tisoče ljudi po svetu je na svojih nezakonito pridobljenih igrah najprej zagledalo prav njihov podpis. Čeprav so te skupine delovale v ilegali, so si ustvarile sloves in ime, primerljivo s kakšno rockovsko skupino v glasbenih krogih. Za marsikaterega mladega igričarja so bile te piratske skupine celo večji junaki od razvijalcev igre. Spomnim se, da sem bral NFO datoteke (tekstovne zapise), ki so spremljale piratske izdaje. Polne so bile ASCII umetnosti, šaljivih sporočil in ponosnih navedb, kdo je igro uspešno zlomil. Iz njih si lahko razbral, kakšna ekipa stoji za določenim izdelkom in kako zahtevna je bila zaščita, ki so jo premagali.

Tehnike zaščite so se v tem obdobju začele stopnjevati. Poleg preprostih preverjanj legitimnosti CD-ja so založniki posegali po robustnejših rešitvah. Prihajale so profesionalne DRM knjižnice, kot je bil denimo SafeDisc (podjetja Macrovision, okoli 1998) in SecuROM (pod okriljem Sony DADC). Te zaščite so v programsko kodo igre vključile posebne rutine, ki so preverjale prisotnost originalnega diska z iskanjem digitalnih podpisov ali celo fizičnih nepravilnosti, ki jih kopija ne bi mogla poustvariti.

Sprva so bile te zaščite za crackerje še razmeroma predvidljive. Razvijalci jih niso pogosto posodabljali, zato je veljalo, da ko je skupina enkrat ugotovila, kako zaščita deluje, je lahko napisala orodje za avtomatski crack, ki je enako zaščito odstranilo pri vseh nadaljnjih igrah.

Seveda pa to ni trajalo dolgo. Proti koncu desetletja in z začetkom novega tisočletja so postale zaščite vse bolj dinamične in kompleksne. Založniki in podjetja, ki so razvijala DRM, so ugotovili, da morajo zaščite nenehno spreminjati, če želijo hackerjem povzročiti preglavice. Tako so posodabljali SafeDisc/SecuROM z vsako večjo igro, dodajali nove plasti preverjanj in začeli uporabljati tudi bolj agresivne pristope, kot je šifriranje delov kode in kompresija izvršljivih datotek (uporaba t. i. packers), ki so igro zapakirali v nekakšen ovoj, da je bilo težje najti zaščitno kodo.

Internet, DRM in vse trši orehi

Pred dobrimi dvajseti leti smo dobili hitrejši internet in množično izmenjavo piratskih datotek prek omrežij, kot je bil Napster, eDonkey, eMule, BitTorrent in podobno. Zaščite iger pa so istočasno dosegle novo raven prefinjenosti. Pojavil se je izraz DRM (angl. digital rights management), ki označuje cel spekter tehnologij za nadzor uporabe digitalnih vsebin. Za PC igre so to pomenile še močnejše oblike zaščite, ki niso obravnavale samo medij (CD/DVD), temveč tudi samo programsko opremo. Še naprej sta se razvijala SafeDisc in SecuROM, a poleg njiju se je pojavila zloglasni StarForce – ruska zaščita, ki je slovela kot ena najtrših orehov v prvem desetletju tisočletja.

StarForce je med igričarji in pirati pridobil skoraj mitičen status. Implementiran je bila kot niz gonilnikov v sistemu, ki so posegli globoko v operacijski sistem in nadzirali dostop do pogona in igre. Če je SafeDisc recimo preverjal le nekaj skritih sektorjev na CD-ju, je StarForce počel vse mogoče. Od tega, da je preverjal časovne zakasnitve pri branju z optičnega pogona (kar posnetek diska na virtualni enoti ni mogel enostavno poustvariti), do namestitve skritih gonilnikov, ki so preprečevali poganjanje igre, če je zaznal kakršenkoli sumljiv poseg. Spomnim se, da so se igralci pritoževali, ker je StarForce včasih povzročala tudi težave na legalnih sistemih. Šlo je za zelo invazivno zaščito, ki je upočasnjevala sisteme in zahtevala internetno aktivacijo, kar je bilo takrat nekaj novega.

Za crackerje je bil prihod StarForcea pravi izziv in morda prva resna grožnja, da kakšna igra ostane necrackana dlje časa. Prvi uspešni crack StarForce zaščite je nastal šele po dolgih mesecih truda. Avtor enega prvih StarForce crackov je za to potreboval več mesecev intenzivnega analiziranja in programiranja.

Nekatere igre, opremljene s StarForce (Ubisoft igre in podobno), so krožile po internetu v obliki »disk image« (slike diska), ki si jo moral zmontirati z orodji, kot sta Daemon Tools ali Alcohol 120%, in uporabiti posebne zvijače, da si pretental zaščito, recimo z zagonom sistema iz določene IDE/SATA enote ali z izklapljanjem pogonov. Bili so časi, ko preprostega cracka ni bilo na voljo, temveč cela navodila kako zaobiti StarForce s polovičnimi rešitvami. A sčasoma je tudi StarForce klonil.

Kako so crackerji kos takšnim zahtevnim DRM sistemom? Odgovor leži v vse bolj izpopolnjenih metodah in orodjih za obratni inženiring. Desetletja prej je kraljevalo orodje za razstavljanje kode. SoftICE je bil zelo priljubljen med crackerji. Nadomestil ga je OllyDbg. Poleg njega se je uveljavil legendarni IDA Pro (angl. Interactive Disassembler), ki je v kombinaciji s svojim modulom »Hex-Rays decompiler« omogočal poglobljeno statično analizo. Z njim si lahko strojno kodo preoblikoval nazaj v psevdo C-kodo, kar je zelo pomagalo pri razumevanju kompleksnih zaščit.

Najpogosteje uporabljana orodja sodobnih crackerjev so prav IDA Pro (danes tudi odprtokodni Ghidra) za razstavljanje in analiziranje, ter razhroščevalniki kot sta OllyDbg in njegov sodobni 64-bitni naslednik x64dbg za dinamično sledenje programu. Z njihovo pomočjo se cracker dobesedno sprehodi skozi programsko kodo igre, ukaz za ukazom, dokler ne najde dela, ki izvaja zaščitne preveritve. Tam nato poseže v kodo (običajno kar v pomnilniku med razhroščevanjem) in preizkuša spremembe, da vidi, ali je s tem odstranil zaščito.

Ko odkrije minimalen nabor popravkov, ki onesposobijo DRM (naj gre za preskok preverjanja serijske številke, onemogočanje preverjanja prisotnosti diska ali odstranitev časovne omejitve preizkusne verzije), zapiše te spremembe. Nastane »patch« oziroma majhen programček, ki bo enake spremembe vnesel v originalno igro tudi drugim uporabnikom. To je ključni del cracka. Patch spreminja le nekaj bajtov v izvršljivi datoteki igre, a ti bajti odločajo, ali bo igra zahtevala avtentikacijo ali pa bo tekla brez omejitev. Prednost patch crackov je v tem, da so zelo majhni (le nekaj kilobajtov), saj ne vsebujejo celotne igre, ampak le popravek strojne kode na mestih, kjer je bila zaščita.

Ker so razvijalci DRM vedeli, da crackerji postopoma dešifrirajo njihove sheme, so med 2005 in 2010 začeli v svojo zaščitno kodo vgrajevati vse več trikov, ki so otežili uporabo zgoraj omenjenih orodij. Zaščite so začele zaznavati, ali tečejo znotraj razhroščevalnika (in se v tem primeru obnašati drugače ali sploh ne zagnati). Pojavila se je samozaznavna koda. Program je na več sto mestih po svoji lastni kodi preverjal, ali je bil spremenjen, in če je zaznal odstopanje, je sprožil napako ali po tihem onemogočil kak del igre.

Tehnike, kot sta metamorfna koda in polimorfna enkripcija, so postale del DRM repertoarja. Zaščitna koda se je recimo z vsakim zagonom malenkostno spremenila (kar je otežilo njeno prepoznavanje), ali pa je bila globoko šifrirana in se je dešifrirala šele med delovanjem, pogosto z uporabo dinamičnih ključev vezanih na strojno opremo.

Nekateri DRM so dobesedno zaprli igro v neke vrste virtualni stroj (VM). Igralni program je tekel znotraj nadzorovanega okolja, kjer je vsako navodilo preverjala še ena plast programske opreme. Crackerji so tako morali najprej pretentati ta navidezni stroj, da so prišli do prave kode igre.

Razvijalci so ves čas metali polena pod noge crackerjev. Ko so že mislili, da so zmagali, so razvijalci pripravili nove izzive, kot na primer CRC preverjanje, ki je poskrbelo, da je igra ves čas preverjala integriteto datotek, da bi zaznala, če je bila spremenjena. Ali pa so razvijalci zaščite namenoma vdelali lažne pasti, tako da so določene kode zgledale kot ključne za zaščito, v bistvu pa se je pravi mehanizem skrival drugje.

Crackerji so se odzvali z nadgradnjo svojih pristopov. Za najtežje zaščite ni bilo več dovolj poiskati »enega samega pogoja true/false«. Včasih je bilo treba razvozlati celoten mehanizem in zanj napisati prilagojena orodja. Na primer, ko se je zaščita razmahnila v tisoče mest v programu, so si pisali skripte, ki so avtomatsko prečesale kodo in izločile zaščitne dele. Eno takih orodij je recimo krožilo po zasebnih forumih piratske scene pred dvajsetimi leti. Znalo je odstraniti SecuROM zaščito iz datoteke .exe, s čimer je povrnilo »čisto« različico igre brez DRM-ja. Seveda so avtorji zaščit kmalu zatem spremenili metodo.

Kot zanimivost, večkrat sem slišal, da so v tem obdobju cracki celo pospešili nekatere igre. Zakaj? Zato ker so nekatere zaščite ob vsem preverjanju povzročile upad zmogljivosti. Igralci so poročali, da piratska različica igre deluje bolj gladko kot legalna. To se je denimo zgodilo pri igri Resident Evil Village (2021), kjer so ugotovili, da piratska izdaja brez Capcomovega DRM in Denuva nima zatikanja, ki je pestilo original. Založnik je kasneje izdal popravek, ki je izboljšal delovanje. Seveda to ne pomeni, da piratstvo koristi igram, a kaže na zanimiv stranski učinek. Crack včasih pomeni tudi odstranitev balasta, zaradi katerega je igra bolje optimizirana.

Ali je Denuvo zmagal?

Okoli leta 2014 se je na sceni pojavil nov izzivalec, ki je obljubljal založnikom, da bo dokončno naredil konec piratstvu (vsaj na PC-ju). Avstrijska družba je predstavila Denuvo Anti-Tamper. To ni bila klasična DRM zaščita v smislu samostojne knjižnice, ampak prej dodatek k obstoječi zaščiti (Steamov DRM, Origin …), ki je deloval kot plast proti ponarejanju kode.

Denuvo je igre povezoval s strojno opremo računalnika in ustvaril unikatne ključe. Ob prvem zagonu se je igra vezala na tvojo konfiguracijo. Vsaka kopija igre je tako dobila poseben žeton (»token«), vezan na procesor, grafično, matično ploščo …, igra pa je bila nasičena s klici, ki so ta žeton preverjali. Koda Denuva se je vpela v igro na toliko mestih, da je bilo skoraj nemogoče odstraniti zaščito, ne da bi okvaril delovanje igre. Predstavljajte si nekakšno virtuozno šifriranje in prepletanje kode, kjer se prave funkcije igre in zaščitni mehanizmi prekrivajo kot prepleten prt. Če povlečeš ven eno nit, se lahko uniči celotno tkanje.

Prve Denuvo igre (FIFA 15 in Dragon Age: Inquisition leta 2014) so bile trd oreh za crackerje. Šele konec leta 2014 je kitajska piratska skupina 3DM objavila, da jim je uspelo zlomiti Denuvo in da bodo kmalu izdali crack. In to so tudi storili, vendar so samo za eno igro potrebovali skoraj mesec dni, medtem ko so prej bili cracki pripravljeni v nekaj dneh.

Vodja skupine 3DM, znana pod vzdevkom Bird Sister, je v začetku 2016 celo izjavila, da pri igri Just Cause 3 obupavajo in da se utegne zgoditi, da »čez leto ali dve ne bo več brezplačnih iger za igrati«. Ta izjava je odmevala po piratskih forumih in torrent straneh. Marsikdo jo je razumel kot priznanje poraza.

3DM je nato simbolično napovedal enoletni moratorij na crackanje iger, da bi videli, ali se bodo prodaje iger kaj izboljšale, če piratov ni zraven. Morda je šlo tudi za taktični umik. V tem času so namreč na sceno stopile evropske skupine, ki so bile odločene pokazati, da se vsaka zaščita slej ko prej zlomi.

Italijanska skupina CPY (Conspiracy) je postala sinonim za uspešne Denuvo cracke v letih 2016–2018. Prevzeli so štafeto tam, kjer so drugi obupali. Tako je denimo igra Assassin’s Creed: Origins (2017), ki je uporabljal Denuvo v kombinaciji z VMProtect in Ubisoftovo lastno zaščito Uplay (torej trojno zaščito) pokleknila po približno treh mesecih dela. Tri mesece so se ukvarjali s to eno igro, kar je bilo prej nezaslišano, a uspelo jim je.

Po drugi strani so založniki v tistem času slavili. Denuvo jim je priboril 90 dni, v katerih se je igra dobro prodajala, saj ni bilo piratske verzije. To je bil pravzaprav glavni prodajni argument Denuva. Ne zagotavljajo neprebojnosti za vedno, a če lahko zaščita zdrži prvih nekaj tednov ali mesecev, ko se ustvari največji dobiček, je izpolnila svoj namen.

Crackerji pa niso vrgli puške v koruzo. Denuvo se je izkazal za trd, a ne nezlomljiv oreh. Do leta 2017 smo doživeli neverjeten preobrat. Tisto, kar je bilo sprva skoraj leto dni neprebojno, je poslej padalo v nekaj dneh ali celo urah. Na primer igre South Park: The Fractured but Whole, Middle-earth: Shadow of War, Total War: Warhammer II in FIFA 18 so bile jeseni 2017 vse crackane na sam dan izida. To je bil hud udarec za Denuvo in založnike.

Izkazalo se je, da so piratske skupine razvozlale avstrijsko enigmo. Niso razkrili, kako jim je to uspelo, a očitno so uspeli avtomatizirati ali močno pospešiti proces razbijanja te zaščite. Verjetno so si zgradili lastne napredne analitične platforme, ki so lahko sledile zagonu Denuvo kode, morda celo ekstrahirale dešifrirano kodo igre iz pomnilnika in jo »očistili« Denuva. Če je verjeti govoricam z zaprtih forumov, so pri nekaterih verzijah Denuva uporabili pristop, kjer so tako rečeno »instrumentirali« igro med izvajanjem, torej pustili Denuvu, da dešifrira dele same sebe med igranjem, v tistem trenutku pa zajeli odkrito kodo in jo »patchali« nazaj v piratsko izdajo. Sliši se tako rekoč kot znanstvena fantastika, a glede na hitrost crackov v tistem letu je nekaj takšnega skoraj gotovo potekalo v ozadju.

Danes je Denuvo še vedno prisoten v mnogih AAA igrah, a njegov ugled je med igralci precej omajan. Mnogi ga sovražijo, ker lahko povzroča težave z zmogljivostjo in ker zaklepa igre na eno napravo, obenem pa vedo, da dolgoročno nobena zaščita ni popolna. Na sceni se je uveljavilo novo ime Empress – samostojna hekerka ali heker (nihče ne ve), ki je v letih 2020–2023 postal razvpita s tem, da je sama zlomila več zaporednih različic Denuva in odklenila igre, kot so Resident Evil Village, Red Dead Redemption 2, Jedi: Survivor in še več. Empress je v manifestih, ki spremljajo njene cracke, med drugim zapisala, da »uživa v uničevanju Denuva«, in da to počne, ker verjame, da DRM ponižuje poštene kupce. Prav njen primer lepo ilustrira tisto tanko črto med etiko in nezakonitostjo. Po eni strani njeno početje množica pozdravlja, ker jim prinaša igre, ki včasih delujejo bolje, brez online omejitev …, po drugi strani pa je jasno, da gre za kršitev zakona in da njeni cracki omogočajo tudi čisto navadno piratstvo (brezplačno igranje igre).

Eden izmed paradoksov boja med DRM-jem in crackerji je, da nič ni trajno. To potrjuje več kot 40-letna zgodovina piratiziranja. Je pa res, da se je časovni okvir precej spremenil. Nekoč je crack sledil izdaji igre še isti večer, danes pa je ta zaščita dovolj učinkovita, da zadrži pirate tedne, mesece ali celo leta.

A prav zaradi tega se je spremenila tudi narava piratstva. Včasih je šlo za hitro širjenje najbolj priljubljenih iger, danes pa je morda bolj fokus na arhiviranju in ohranjanju iger za zgodovino. Crackerska scena se je naveličala Denuva (Empress se je pred kratkim upokojila), a ne zato, ker ga ne bi mogli zlomiti, temveč ker je postopek dolgotrajen in nezanimiv, igra pa medtem morda izgubi relevantnost. Veliko novih iger je tako piratsko dostopnih z zamikom ali pa sploh ne, dokler založnik sam ne odstrani Denuva, kar se zgodi, ko presodijo, da so prodaje upadle in da DRM ni več potreben. Večkrat so igre leto ali dve po izidu prejele posodobitev, ki je odstranila Denuvo, kar je tiho priznanje, da DRM ni več smiseln.

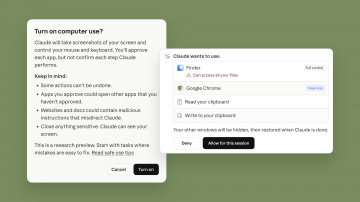

Vse pogosteje se pirati zanašajo na tehnike hipervizor in »offline« aktivacije

Najnovejša in tehnično najbolj fascinantna fronta v tej vojni se je preselila še globlje v osrčje strojne opreme – na raven Ring -1, kjer operira hipervizor. Medtem ko se Denuvo in sistemi proti goljufanjem (angl. anti-cheat) trudijo nadzorovati operacijski sistem na ravni jedra (Ring 0), sodobni crackerji uporabljajo tehnike, ki celoten operacijski sistem virtualizirajo.

V tem kontekstu se je v zadnjem času uveljavil cracker z vzdevkom Voices38. Postal je znan po tem, da je uspel prebiti zahtevne Denuvo igre, kot sta Dead Space Remake in Sonic Frontiers, pri čemer je zagotovil celo podporo za Linux. Njegov pristop in pristop ekip, kot sta MKDEV in 0xZeOn, pogosto vključuje uporabo hipervizorja za nevidno opazovanje izvajanja kode.

Tehnika temelji na uporabi strojno podprte virtualizacije (Intel VT-x ali AMD-V). Cracker namesto klasičnega razhroščevalnika uporabi orodja, kot je HyperDbg, ki delujejo neodvisno od API-jev operacijskega sistema.

Ker razhroščevalnik teče na nižjem nivoju kot igra in DRM, ga Denuvo ne more zaznati s standardnimi anti-debug triki. Preko tabel razširjenih strani (angl. Extended Page Tables – EPT) lahko cracker prestreže dostope do pomnilnika in spreminja kodo v realnem času, ne da bi sprožil varnostne mehanizme. Hipervizor lahko »ponaredi« odgovore CPUID ukaza ali drugih strojnih registrov, ki jih Denuvo uporablja za generiranje strojnega ID-ja.

Vendar pa Voices38 in drugi opozarjajo, da je ta metoda tvegana. Uporaba hipervizorskih obvodov pomeni, da uporabnik svojo celotno strojno opremo in operacijski sistem izpostavi kodi, ki operira na najnižjem možnem nivoju, kar odpira vrata potencialnim varnostnim luknjam, ki jih klasični cracki niso poznali.

Zelo priljubljene so tudi t. i. offline aktivacije preko skupnosti, kot je Anti-Denuvo Sanctuary. Namesto iskanja načinov za popolno odstranitev zaščite se ta skupnost osredotoča na offline aktivacijo, ki igralcem omogoča zagon iger brez nenehne povezave s platformami, kot je Steam.

Njihov tehnični pristop temelji na uporabi specializiranih emulatorjev in generatorjev licenc, ki so javno dostopni na njihovih GitHub repozitorijih. Steam Ticket Generator je orodje, napisan v jeziku Rust, ki omogoča ustvarjanje šifriranih aplikacijskih žetonov (angl. EncryptedAppTicket). Ta žeton prepriča Denuvo, da je bila igra uradno aktivirana na strojni opremi uporabnika.

Goldberg Fork je prilagojena različica emulatorja Steam API, ki v kombinaciji z generiranim žetonom omogoča igranje brez zagona samega Steam odjemalca. Ubi-dbdata je specializiran emulator za Ubisoftovo implementacijo Denuva, ki simulira datoteko dbdata.dll in tako omogoča obvod njihovih specifičnih varnostnih preverjanj.

Ključavnice bodo vedno obstajale, ampak ključavničarji tudi

Pot od prvih crackov na 8-bitnih računalnikih do sofisticiranih posegov v Denuvo je dolga in polna zgodb o genialnosti, vztrajnosti in maščevalnosti.

Vojna med njimi se nadaljuje, nekje v skritih kotičkih interneta, stran od oči javnosti, dokler se morda nekega dne znova ne pojavi novica, da ja bila igra XYZ crackana na dan izida. Takrat se bo piratom smejalo, medtem ko se bo založnik jezno praskal po glavi. In cikel se bo nadaljeval v nedogled.

Prijavi napako v članku